El gigante británico sufrió un incidente “altamente sofisticado” que frenó su e-commerce, vació estantes y expuso datos de clientes

Cronología y magnitud del incidente

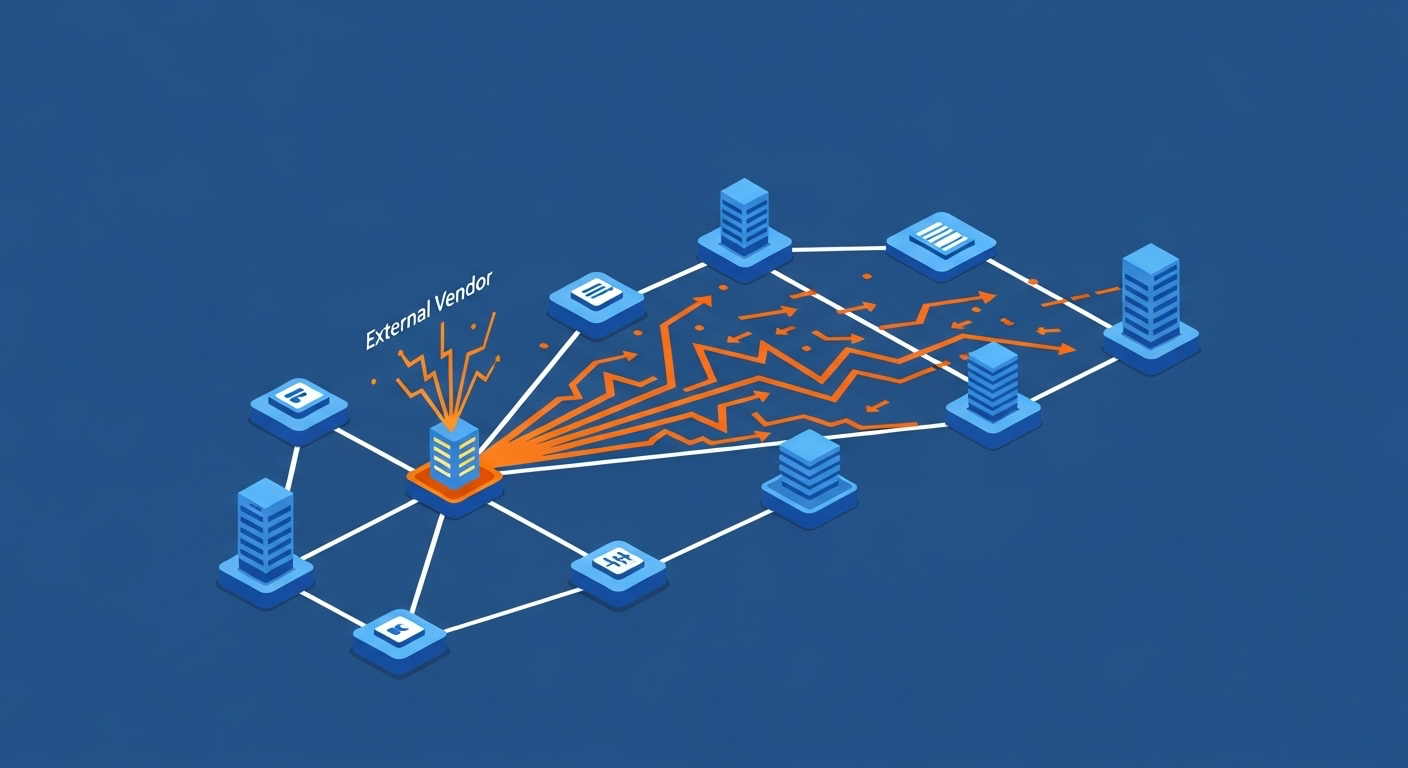

Durante el fin de semana de Pascua 2025, actores maliciosos vulneraron los sistemas de Marks & Spencer (M&S) a través de un proveedor externo, empleando técnicas de ingeniería social para escalar privilegios. Tras varias semanas de actividad lateral encubierta, los atacantes inhabilitaron procesos clave a mediados de abril, obligando a la compañía a suspender las ventas en línea y operar manualmente en tiendas físicas. El costo directo proyectado asciende a 300 millones de libras esterlinas (≈ 400 millones USD), mientras que la normalización total se estima para julio.

Consecuencias operativas y financieras

- Interrupción del e-commerce: el sitio de M&S quedó fuera de línea, redirigiendo picos de demanda a competidores y erosionando la confianza del cliente.

- Escasez y desperdicio: la imposibilidad de sincronizar inventarios ocasionó estantes vacíos y aumentó el desperdicio de alimentos perecederos.

- Costes logísticos: la reposición manual duplicó los tiempos de entrega y disparó los gastos de transporte.

- Impacto bursátil: la capitalización de M&S perdió más de mil millones de libras en dos sesiones tras divulgarse el hecho.

Compromiso de datos sensibles

Los atacantes accedieron a nombres, correos electrónicos, direcciones postales y fechas de nacimiento de clientes registrados. Aunque la empresa afirma que la información financiera está cifrada, el riesgo de fraudes de identidad y campañas de phishing dirigidas se mantiene elevado.

Respuesta corporativa y gestión de la crisis

- Transparencia gradual: el CEO, Stuart Machin, admitió la intrusión y destacó la prioridad de restaurar servicios antes de julio, pero declinó comentar sobre un posible pago de rescate.

- Fortalecimiento de controles: se desplegó un marco Zero Trust y se revisaron contratos con proveedores para exigir autenticación robusta y monitoreo continuo.

- Comunicación con clientes: M&S habilitó un portal para consultas sobre privacidad y ofreció monitoreo crediticio gratuito durante 12 meses a los afectados.

Lecciones clave para empresas latinoamericanas

- Gestiona el riesgo de terceros: audita regularmente a tus proveedores; un eslabón débil puede comprometer toda la cadena.

- Segmenta tu red: limita los movimientos laterales aplicando microsegmentación y acceso mínimo necesario.

- Pruebas de ingeniería social: entrena al personal y realiza simulaciones de phishing para reducir el “factor humano”.

- Planes de continuidad actualizados: incluye escenarios de e-commerce fuera de línea y métodos manuales de operación sin exponer datos.

- Copias de seguridad inmutables: las réplicas off-line aceleran la recuperación sin financiar a los atacantes.

Checklist de prevención para pymes

- Autenticación multifactor obligatoria en todos los accesos.

- Parches críticos aplicados en < 72 h tras su liberación.

- Inventario de activos y clasificación de datos sensible.

- Monitoreo 24/7 con alertas de comportamiento anómalo.

- Simulacros de incidente cada trimestre con roles bien definidos.

¿Tu negocio está preparado para un ciberataque de esta magnitud?

En www.sitesupremacy.com realizamos auditorías de seguridad, pruebas de penetración y hardening de aplicaciones web sobre stack MERN. Solicita hoy mismo una consultoría gratuita y fortalece tu e-commerce antes de que sea tarde.