El plan práctico para proteger tu sitio, tus datos y tus ventas sin complicaciones

1) El problema real: la caída de tu sitio también es una caída de ventas

Para una PyME, un hackeo no es “un susto técnico”: es pérdida de ingresos, reputación y tiempo. Los ataques más comunes son defacement (cambiar tu portada), robo de datos de clientes, malware que usa tu servidor para spam y denegaciones de servicio que te dejan fuera de línea. Prevenir cuesta menos que recuperar.

2) Los tres pilares aplicados a tu web (CIA)

- Confidencialidad: datos cifrados, accesos con 2FA y mínimos privilegios.

- Integridad: parches al día, control de cambios y copias verificadas.

- Disponibilidad: monitoreo, alta disponibilidad y plan de recuperación.

3) Arranque en 7 días: “mínimos viables” de seguridad

Día 1–2: Auditoría rápida (versiones, plugins/paquetes, puertos, usuarios, DNS).

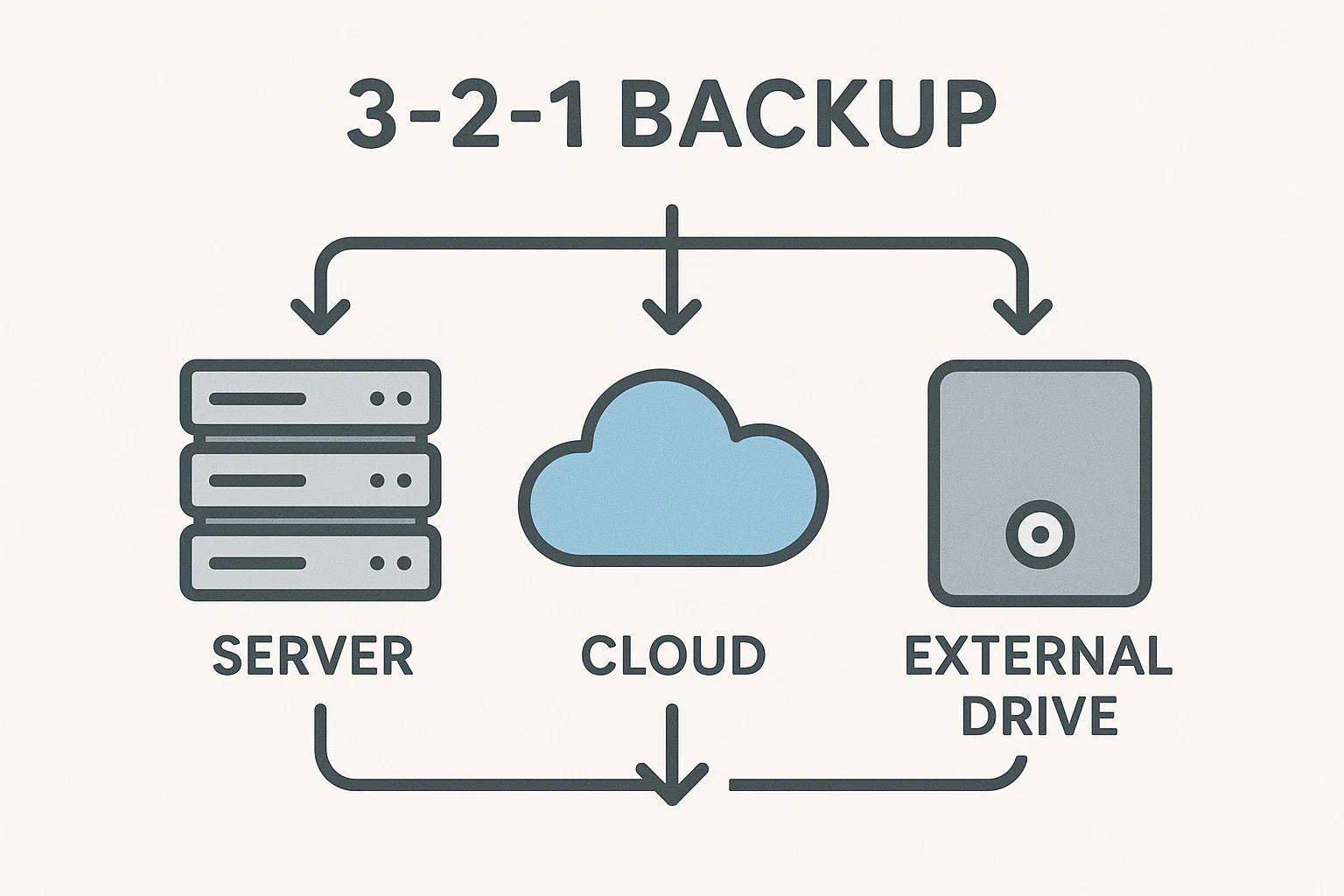

Día 3: Backups 3-2-1 (3 copias, 2 medios, 1 fuera de línea) + prueba de restauración.

Día 4: Actualizaciones críticas (CMS/paquetes, dependencias, servidor).

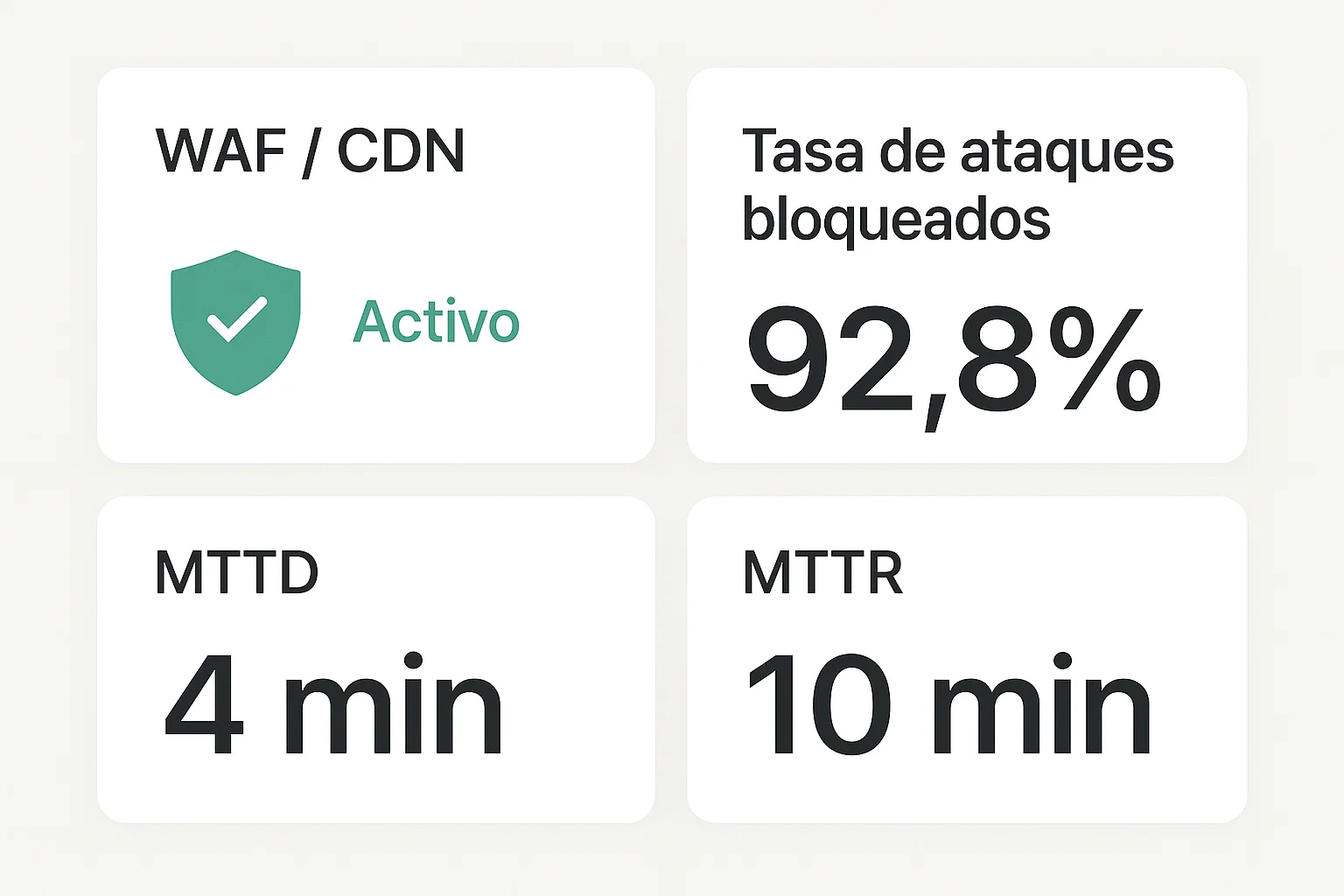

Día 5: WAF/CDN (mitiga bots, DDoS, inyección, fuerza bruta).

Día 6: Accesos: 2FA, rotación de contraseñas y claves API, roles por perfil.

Día 7: TLS y headers de seguridad (HSTS, CSP, X-Content-Type-Options, X-Frame-Options).

4) Mantenimiento mensual que evita sorpresas

- Gestión de parches con ventana de mantenimiento y rollback documentado.

- Escaneo recurrente de vulnerabilidades y malware.

- Monitoreo 24/7 de uptime, errores y picos anómalos; alertas por correo o app.

- Bitácora centralizada de logs (90–180 días) para investigación.

- Pruebas de restauración trimestrales: un backup que no se prueba no existe.

5) Hardening: cerrar puertas que nunca usarás

- Principio de mínimo privilegio en paneles y servidores.

- Allowlist por IP para administradores cuando sea posible.

- Bloqueo de rutas sensibles (admin, wp-, /api internos), rate limiting y captchas inteligentes.

- Separación de ambientes (producción ≠ pruebas) y tokens distintos.

6) Datos personales y confianza del cliente

- Cifrado en tránsito (HTTPS/TLS actualizado) y minimización de datos recopilados.

- Aviso de privacidad claro y ciclo de vida del dato (obtención → uso → eliminación).

- Registros de consentimiento y medidas ante solicitudes de los titulares.

7) Respuesta a incidentes: qué hacer cuando algo pasa

Define un runbook con:

- Detección y contención (poner en mantenimiento, aislar procesos, rotar credenciales).

- Erradicación y recuperación (limpieza, parches, restauración desde backup verificado).

- Comunicación a clientes con transparencia (qué ocurrió, qué hiciste, cómo prevenir).

- Lecciones aprendidas para ajustar controles y métricas.

8) Métricas que sí importan al negocio

- MTTD/MTTR: tiempo en detectar y en recuperar.

- Porcentaje de parches en SLA (≤7 días críticos, ≤30 días altos).

- Uptime mensual y tiempos de respuesta.

- Porcentaje de cuentas con 2FA y de backups restaurables.

9) Señales de alerta de que estás en riesgo

- No recuerdas la última vez que restauraste un backup.

- Tu equipo comparte una sola cuenta “admin”.

- No hay registro de cambios ni control de dependencias.

- El certificado HTTPS está por vencer o usa versiones obsoletas.

- No recibes alertas cuando el sitio se cae.

10) Ruta de 90 días para quedar “en verde”

Mes 1: inventario, parches, WAF/CDN, 2FA, backups 3-2-1 y headers.

Mes 2: monitoreo y logs centralizados, escaneos programados, pruebas de restauración.

Mes 3: simulacros de incidente (phishing/defacement), ajuste de políticas y capacitación del equipo.

¿Quieres dormir tranquilo sabiendo que tu sitio no se va a caer y que tus datos están protegidos?

En www.sitesupremacy.com implementamos un plan de ciberseguridad para PYMEs con auditoría inicial, WAF/CDN, parches mensuales, backups 3-2-1 y monitoreo 24/7, más un runbook de respuesta a incidentes adaptado a tu negocio.

Escríbenos en www.sitesupremacy.com y agenda una evaluación gratuita de 20 minutos.