Un hackeo que afectó a más de 10 millones de personas en EE.UU. confirma que el eslabón más débil muchas veces está en tus proveedores, no solo en tu propia red.

En noviembre de 2025 se confirmó una de las mayores filtraciones de datos recientes en Estados Unidos: un ataque contra Conduent, una empresa de servicios de negocio que trabaja con gobiernos y grandes corporativos, expuso la información personal de más de 10.5 millones de personas.(Chron)

Lo más inquietante no es solo el número de afectados, sino el patrón que se repite una y otra vez:

- El ataque comenzó en octubre de 2024.

- Se detectó hasta enero de 2025.

- Los avisos a las personas impactadas comenzaron hasta octubre de 2025.(Chron)

Es decir, meses de exposición silenciosa. Y aunque tú tengas una pyme en México o Latinoamérica, la lección es clara: tus datos (y los de tus clientes) probablemente viven en más sistemas y proveedores de los que imaginas.

¿Qué pasó en el caso Conduent y por qué debería importarle a tu negocio?

Conduent es una compañía estadounidense que da servicios como:

- Cobro de peajes y servicios de transporte.

- Facturación médica y gestión de beneficios.

- Procesos administrativos para empresas y gobiernos.(Chron)

En el ataque se comprometieron datos extremadamente sensibles: nombres, direcciones, números de Seguridad Social, fechas de nacimiento e información de salud y seguros médicos.(Chron)

Aunque el incidente ocurrió en EE.UU., su impacto va mucho más allá:

- Es un recordatorio de que los proveedores de servicios son objetivos muy atractivos para los atacantes.

- Una sola brecha en un proveedor puede exponer a millones de personas y a miles de empresas al mismo tiempo.

- Muchas pymes no tienen idea de qué datos suyos residen en estos sistemas… hasta que aparece su nombre en una carta de notificación de “data breach”.

Si tu empresa usa pasarelas de pago, sistemas de facturación en la nube, CRMs, sistemas de agendado, e-commerce o herramientas de marketing, ya estás expuesto a riesgos similares.

3 lecciones clave que toda pyme debe aprender de esta filtración

1. El verdadero riesgo está en la cadena de proveedores (no solo en tu servidor)

En el caso Conduent, miles de organizaciones se vieron afectadas sin que sus propios sistemas internos fueran “hackeados” directamente: el punto de entrada fue un proveedor masivo.(Chron)

Para una pyme, esto se traduce en preguntas incómodas pero necesarias:

- ¿Sabes en qué país están alojados los datos de tus clientes?

- ¿Tu proveedor te ha explicado qué cifrado utiliza y cómo controla el acceso interno?

- ¿Existe un acuerdo por escrito donde se comprometa a notificarte rápidamente en caso de incidente?

Acción práctica hoy mismo:

- Haz una lista de tus proveedores críticos (pagos, facturación, CRM, hosting, correo, e-commerce).

- Pregunta por su política de seguridad y por sus procesos de respuesta a incidentes.

- Si un proveedor no te quiere hablar de seguridad, considéralo una bandera roja.

2. Detectar tarde es casi tan grave como no detectar

En la filtración de Conduent, el ataque comenzó en octubre de 2024 y se identificó hasta enero de 2025; además, los avisos al público tardaron muchos meses más.(Chron)

Esto encaja con los datos globales:

- Un reporte reciente estima que las filtraciones tardan en promedio cientos de días en detectarse.(Verizon)

- Cada día extra en que un atacante tiene acceso a tus datos es más tiempo para copiar, vender o usar esa información para fraude.

Para las pymes, el problema es que muchas veces:

- No hay monitoreo de logs del servidor o del sitio web.

- Nadie revisa accesos sospechosos al panel de administración.

- No existe un “plan de qué hacer” si el sitio se cae o alguien entra sin autorización.

Acción práctica para tu negocio:

- Activa alertas de inicio de sesión en tus cuentas de hosting, correo corporativo y herramientas críticas.

- Centraliza, aunque sea de forma básica, los logs de acceso a tu sitio y panel de administración.

- Define un protocolo simple:

- ¿A quién llamas si detectas algo raro?

- ¿Quién tiene autoridad para desconectar un sistema temporalmente?

- ¿Cómo avisarías a clientes si su información pudiera estar comprometida?

3. No todos los datos pesan igual: protege con más cuidado lo que más duele

El caso Conduent expuso combinaciones de datos que, juntas, son oro para el crimen digital: identidad, dirección, salud, seguros, etc.(Chron)

En tu negocio puede que no tengas expedientes médicos, pero sí información muy jugosa:

- Facturas con nombre, RFC y dirección fiscal.

- Historial de compras, tickets y soportes.

- Datos de contacto y comportamiento de tus leads.

El mensaje es simple: no todo se debe tratar igual.

- Define qué es “crítico” (datos fiscales, pagos, accesos de administración, bases de clientes).

- Aplica doble protección ahí:

- Cifrado en bases de datos y respaldos.

- Doble factor de autenticación (MFA) obligatorio.

- Accesos por rol (no todos necesitan ver todo).

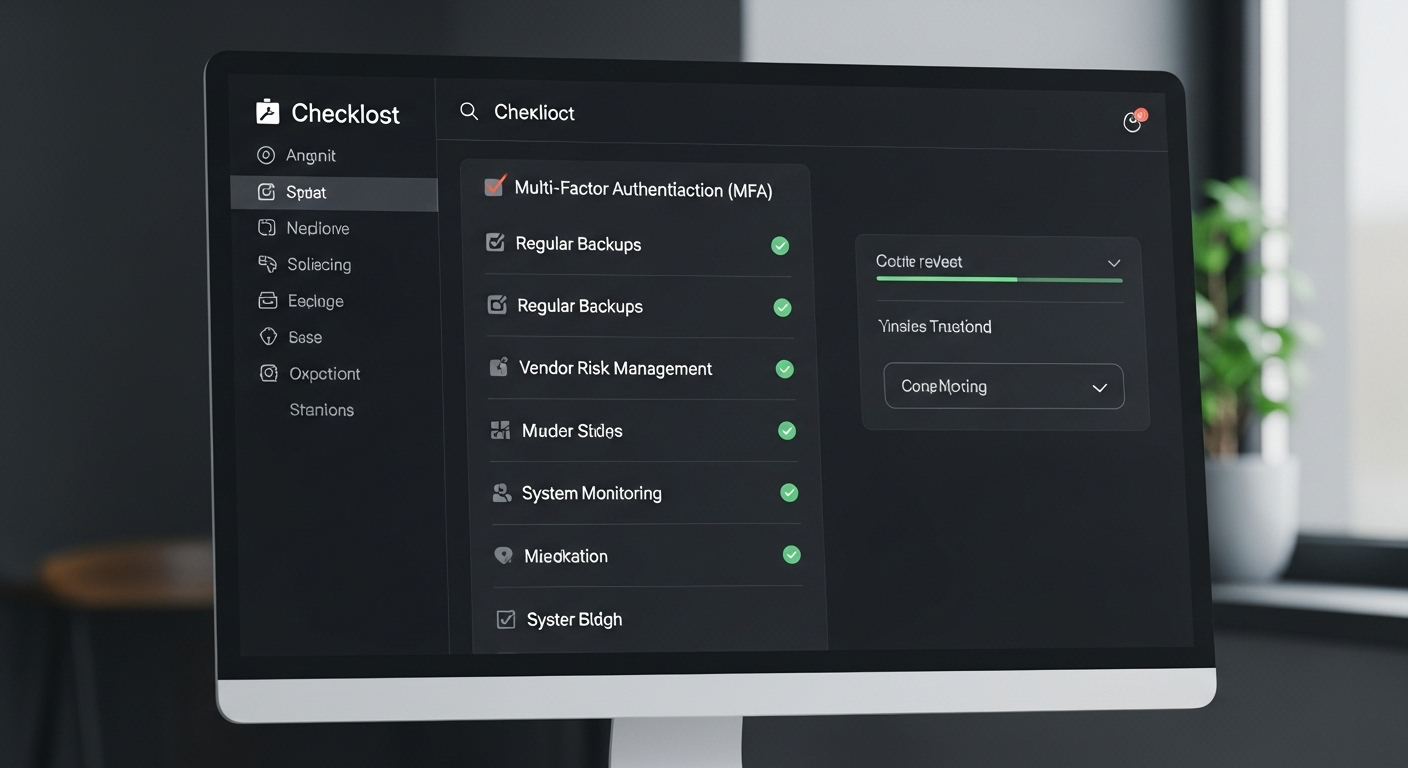

Checklist rápido: 7 movimientos para blindar tu negocio después de este caso

No necesitas un equipo gigante para empezar. Usa esta lista como punto de partida:

- MFA en todo lo importante

Activa doble factor en: correo corporativo, panel de hosting, CMS, pasarela de pago, CRM y redes sociales. - Actualizaciones al día

- Revisa que tu CMS (WordPress, Prestashop, etc.), plugins, plantillas y servidor estén actualizados.

- Programa una revisión mensual mínima de parches.(Ing. José Mario)

- Backups probados, no solo configurados

- Haz copias de tu sitio y base de datos.

- Verifica que realmente puedas restaurarlas (idealmente en otro servidor o entorno de prueba).(Ing. José Mario)

- Audita a tus proveedores críticos

- Pregunta cómo almacenan y protegen tus datos.

- Pregunta qué harían si sufren una brecha y en cuánto tiempo te avisarían.

- Segmenta accesos internos

- Cuentas individuales para cada colaborador (nada de “admin” compartida).

- Baja inmediata de usuarios que se van de la empresa.(Ing. José Mario)

- Monitorea actividad rara en tu sitio web

- Picos de tráfico desde países inesperados.

- Intentos de inicio de sesión fallidos en masa.

- Cambios de archivos en tu CMS sin explicación.

- Documenta un mini plan de respuesta a incidentes

- ¿Quién coordina?

- ¿Qué sistemas se revisan primero?

- ¿Cómo se comunica la situación a clientes y proveedores?(Ing. José Mario)

¿Qué tiene que ver todo esto con tu presencia web y tu estrategia digital?

Una filtración así no solo genera demandas y sanciones; también destruye reputación y frena ventas. A nivel mundial, el costo promedio de una brecha de datos se mide en varios millones de dólares, sin contar la pérdida de confianza.(breachsense.com)

Para una pyme, el impacto puede ser:

- Clientes que dejan de comprar por miedo.

- Campañas de marketing detenidas mientras “se arregla todo”.

- Horas y días de trabajo perdidos con bancos, abogados y autoridades.

La buena noticia es que una estrategia digital bien pensada combina diseño web, SEO, marketing y ciberseguridad:

- Un sitio rápido y bien estructurado atrae clientes.

- Un SEO sólido genera tráfico de calidad.

- Una arquitectura segura y bien mantenida protege tus datos y los de tus clientes.

¿Y si no tienes tiempo ni equipo para todo esto?

Si eres dueño de negocio, probablemente ya estás al límite de tareas: ventas, operación, personal, proveedores, impuestos… y ahora también ciberseguridad.

Ahí es donde un aliado especializado marca la diferencia.

En www.sitesupremacy.com te ayudamos a:

- Auditar la seguridad de tu sitio y de tus integraciones clave.

- Diseñar o rediseñar tu página web pensando en velocidad, conversiones y protección de datos.

- Implementar buenas prácticas de SEO y marketing sin abrir puertas innecesarias a atacantes.

- Crear un plan de acción concreto para que tu pyme no sea el siguiente titular de “filtración de datos”.

Si quieres pasar de la preocupación a la acción, da el siguiente paso: revisa hoy mismo tu sitio, tus proveedores y tus accesos… y, si necesitas acompañamiento experto, toca la puerta de www.sitesupremacy.com y convierte la seguridad en una ventaja competitiva, no en una carga.