El auge de las “granjas de SIM” está debilitando la verificación por SMS. Te explico cómo funcionan, cómo afectan a tu web y qué implementar en 7 días

El problema de fondo

En 2025, muchas empresas aún dependen del SMS para confirmar inicios de sesión y crear cuentas. Sin embargo, actores maliciosos han industrializado técnicas que vuelven este método predecible y explotable. La consecuencia: más cuentas falsas, más fraudes y más costos de soporte.

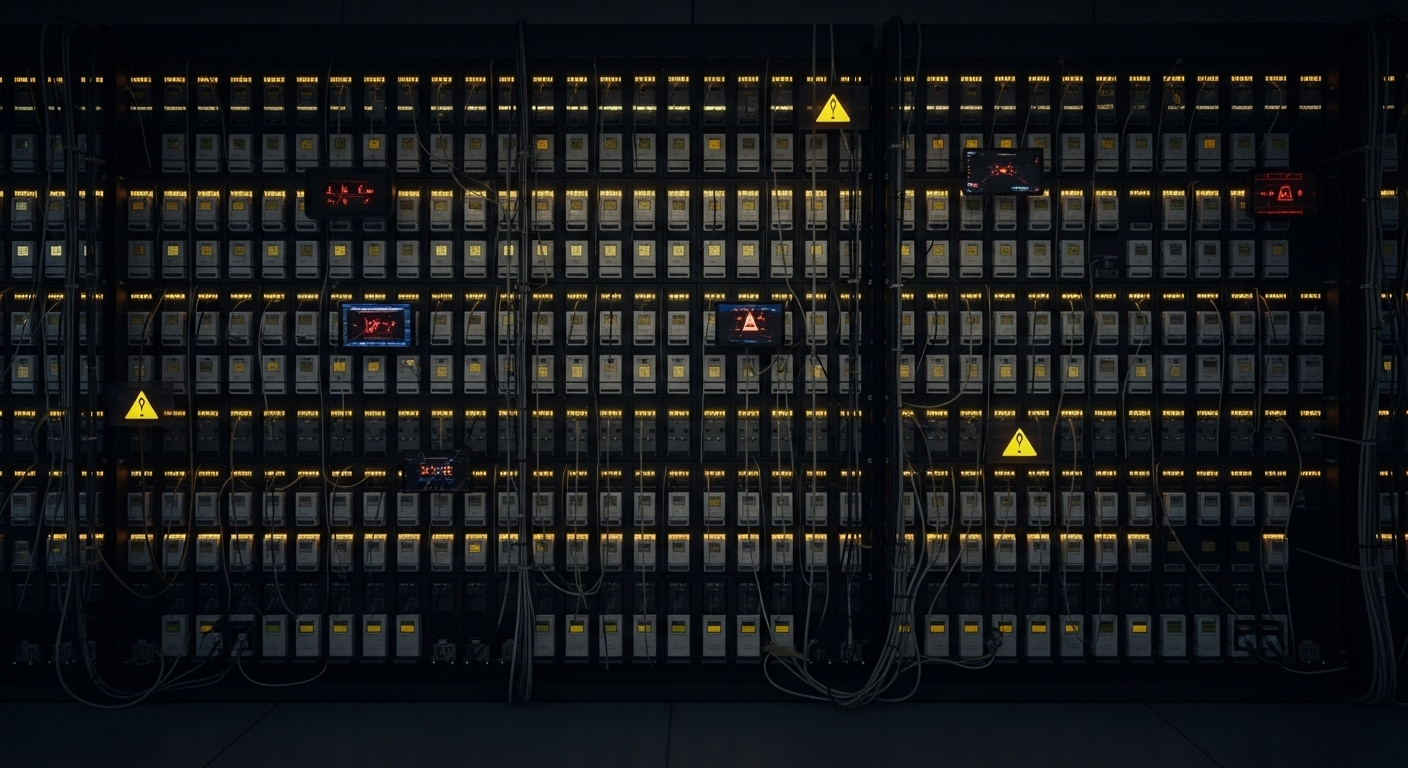

¿Qué es una SIM farm?

Una SIM farm (granja de SIM) es un conjunto de dispositivos y módems que operan cientos o miles de tarjetas SIM en paralelo. Con ellas, los atacantes automatizan la recepción de códigos OTP, envían spam masivo y orquestan registros de cuentas falsas a gran escala. A diferencia del SIM swapping (robo de una línea concreta), la granja escala el abuso y convierte al SMS en un cuello de botella de seguridad.

Cómo debilitan el SMS 2FA

- Recepción masiva de OTPs para abrir o secuestrar cuentas.

- Rutas grises A2P (application-to-person) para abaratar y ocultar el envío/recepción.

- Rotación de números para evadir listas negras y límites por IP o dispositivo.

- Automatización: scripts que leen SMS y completan formularios en segundos.

Señales de que tu sitio está bajo ataque

- Pico súbito de registros “nuevos” con tasas de conversión anómalas.

- Muchas cuentas con números de un mismo rango o prefijo.

- Aumentos de chargebacks, devoluciones o reembolsos ligados a cuentas recién creadas.

- Caída de deliverability de notificaciones por SMS y más quejas de “no me llega el código”.

Plan de acción en 7 días

Día 1–2: Endurece el acceso

- Activa MFA resistente a phishing (passkeys/WebAuthn o llave de seguridad) para roles internos y paneles de administración.

- Mantén SMS solo como respaldo (no como segundo factor principal).

Día 3–4: Pega primero contra el abuso

- Implementa detección basada en riesgo: si el comportamiento es de confianza, cero fricción; si es dudoso, pide un reto adicional.

- Añade pruebas silenciosas anti-bot (desafíos invisibles que solo aparecen ante señales de riesgo).

- Aplica rate-limits y device fingerprinting (respetando privacidad) para frenar la automatización.

Día 5: Verificación telefónica inteligente

- Usa verificación del número (línea activa, tipo de SIM, historial de abuso) antes de enviar OTP.

- Bloquea números desechables y patrones de SIM farms (proveedores/ rangos de alto riesgo).

Día 6: Limpieza y monitoreo

- Purga cuentas inactivas o de bajo puntaje de reputación.

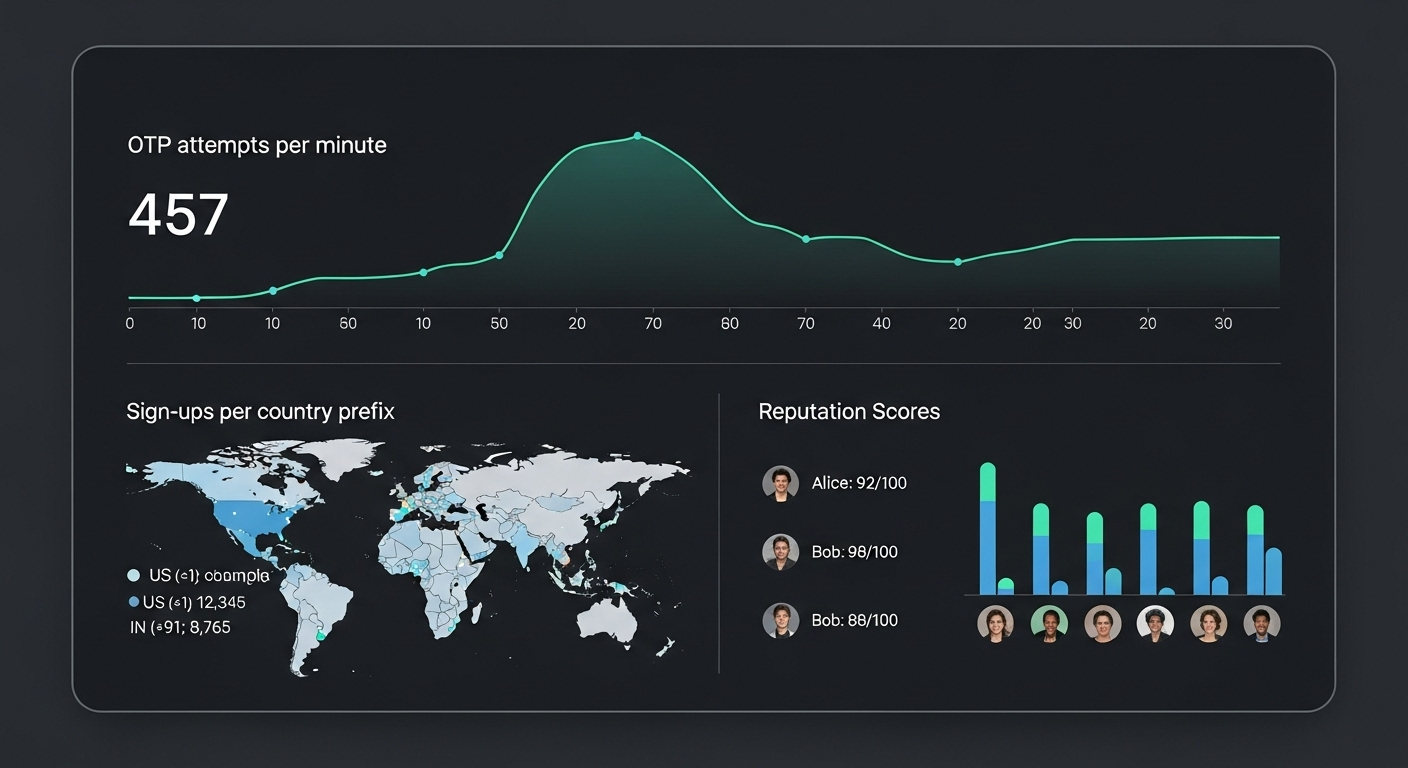

- Activa alertas por picos de registros, OTPs fallidos y alta entropía de prefijos.

Día 7: Experiencia + seguridad

- Ofrece passkeys como opción por defecto (mejor conversión y menos fricción).

- Mantén TOTP/app de autenticación como alternativa universal (sin costo por SMS).

- Documenta un runbook de respuesta rápida ante abuso de números.

Checklist técnico (rápido de implementar)

- Habilitar WebAuthn/passkeys para login y paneles.

- Reemplazar “SMS obligatorio” por “SMS opcional y solo como fallback”.

- Añadir reto invisible solo bajo riesgo (no mostrar CAPTCHA a todos).

- Límite de OTP por dispositivo/IP/número + cooldown.

- Validación de número (línea activa / no desechable) antes de OTP.

- Dashboards con métricas de abuso y alertas (registros/minuto, OTPs/minuto, rechazo por reputación).

Errores comunes que cuestan caro

- Depender solo de SMS 2FA “porque a los usuarios les gusta”.

- No monitorear reputación de números y patrones de prefijos.

- Retos visibles (CAPTCHA) para todos: afecta conversión y hoy son fáciles de evadir.

- No separar seguridad de usuarios y seguridad de operadores internos (paneles, CMS, hosting deben tener el máximo nivel).

¿Quieres reducir fraude sin arruinar la conversión?

En www.sitesupremacy.com diseñamos experiencias seguras con passkeys/WebAuthn, retos de riesgo invisibles y validación telefónica inteligente. Integramos todo en tu stack y medimos el impacto en ingresos.

Agenda una sesión de diagnóstico hoy.