Qué es CVE-2025-55182, por qué te afecta aunque no uses “Server Functions” y cómo reducir el riesgo en menos de una hora

Si tu sitio web, aplicación o eCommerce corre sobre React 19 con React Server Components (RSC) —una arquitectura muy común hoy en día con Next.js App Router— esta información es crítica para ti.

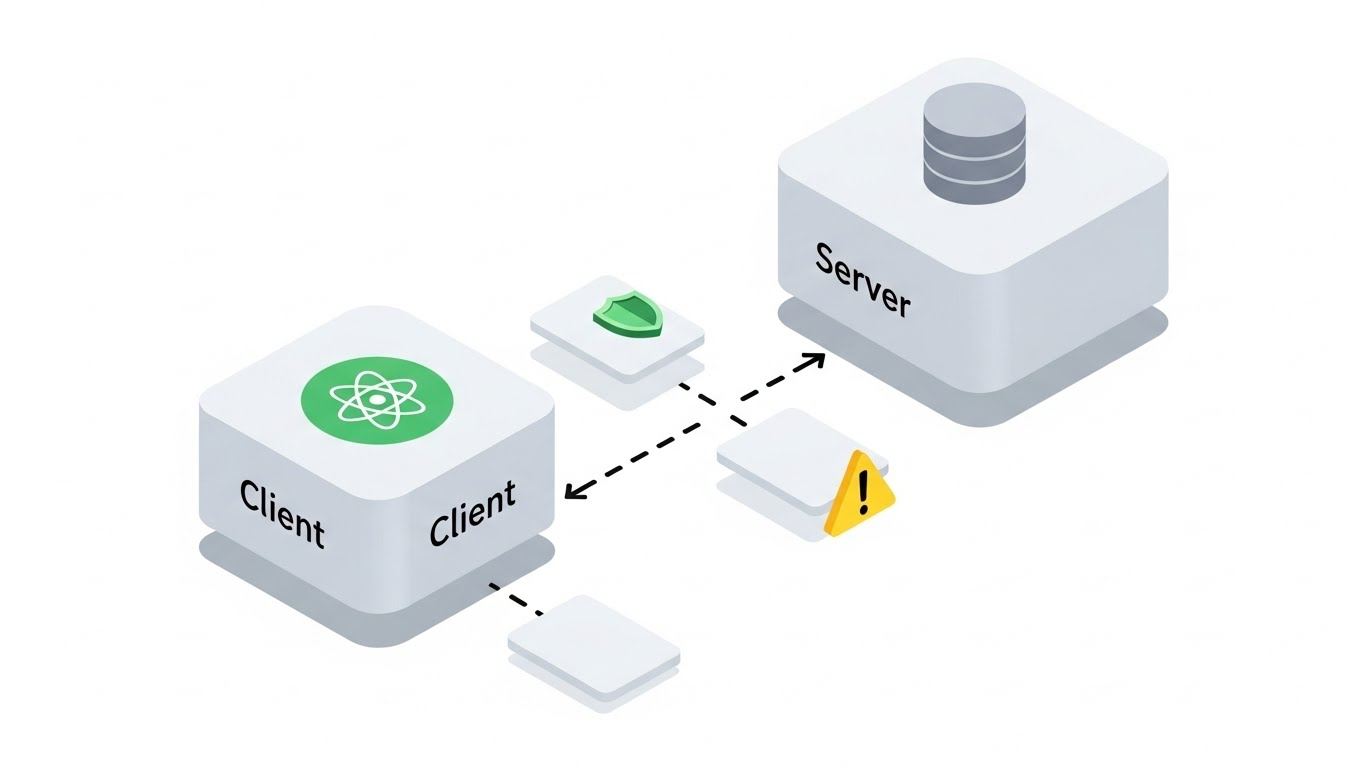

A finales de 2025 se identificó una vulnerabilidad de alto impacto conocida como React2Shell (CVE-2025-55182). Se trata de una falla que permite ejecución remota de código sin autenticación (RCE) en servidores vulnerables, lo que coloca a miles de aplicaciones modernas en una situación de riesgo inmediato.

Lo más delicado es que una aplicación puede ser vulnerable incluso si no utiliza explícitamente Server Functions, siempre que tenga habilitado el soporte para React Server Components en producción.

¿Qué ocurre exactamente? (explicado de forma clara)

La vulnerabilidad se origina en la forma en que ciertas versiones de React Server Components procesan y deserializan datos entrantes. Un atacante puede enviar una solicitud especialmente diseñada que, al ser interpretada por el servidor, ejecute código arbitrario.

En escenarios reales, este tipo de ataques suele utilizarse para:

- Instalar coin miners

- Ejecutar procesos ocultos

- Preparar el servidor para ataques posteriores

- Comprometer datos o sesiones de usuarios

El error común: “ya actualicé, entonces estoy seguro”

Tras el primer parche de emergencia, se detectaron vulnerabilidades adicionales relacionadas con denegación de servicio y exposición de código interno.

Esto provocó que algunas actualizaciones iniciales no fueran suficientes.

Actualmente, solo ciertas versiones corrigen completamente el problema, por lo que si actualizaste una vez, es posible que debas hacerlo nuevamente para quedar realmente protegido.

Checklist de acción inmediata (30–60 minutos)

1️⃣ Verifica si tu proyecto está en riesgo

- Usas Next.js App Router

- Tu proyecto utiliza React Server Components

- Existen dependencias tipo react-server-dom-* en producción

2️⃣ Actualiza a versiones completamente corregidas

- React / RSC: utiliza únicamente versiones con corrección total

- Next.js: actualiza a la versión parcheada correspondiente a tu rama

No existen soluciones temporales efectivas: la actualización es obligatoria.

3️⃣ Refuerza seguridad mientras despliegas

- Activa o ajusta reglas de WAF

- Implementa rate limiting

- Monitorea picos anormales de CPU, memoria o tráfico

- Observa endpoints con patrones de acceso inusuales

¿Y si ya estuviste expuesto? Pasos de contención rápida

Si tu aplicación fue vulnerable y estuvo accesible públicamente, es recomendable asumir un escenario conservador:

- Rota todas las credenciales y secretos

- Cambia claves de sesión, tokens y cookies firmadas

- Revisa accesos administrativos y procesos activos

- Analiza logs de servidor, CDN y backend

- Realiza un redeploy limpio desde código verificado

La lección real para cualquier negocio digital

Este tipo de incidentes demuestra que la seguridad ya no es opcional, incluso para proyectos pequeños o medianos.

Una brecha puede provocar:

- Caídas prolongadas del sitio

- Penalizaciones SEO

- Pérdida de confianza de clientes

- Filtración de datos o sesiones activas

Un sitio rápido pero vulnerable termina costando mucho más que uno bien asegurado desde el inicio.

¡Es hora de que cuides a tu negocio como se debe!

Si no estás completamente seguro de que tu sitio React o Next.js esté protegido frente a React2Shell, en www.sitesupremacy.com podemos ayudarte con:

- Auditoría de dependencias

- Actualización segura de React y Next.js

- Hardening del servidor

- Implementación de WAF y monitoreo

- Verificación post-parche

Protege tu plataforma antes de que una vulnerabilidad afecte tu negocio.